par Dioki Technologies | Déc 15, 2025 | Câblage, Cas client, déménagement IT

Notre méthode professionnelle en 5 étapes

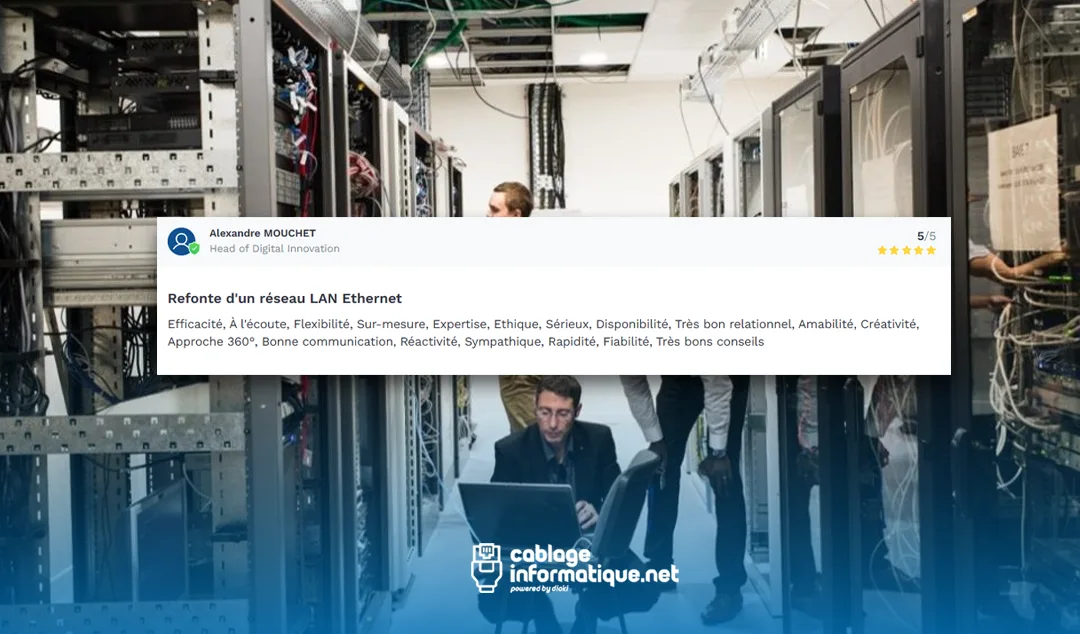

Lorsqu’une entreprise emménage dans de nouveaux locaux, le réseau informatique est souvent perçu comme un simple sujet technique. En réalité, c’est l’un des piliers de la continuité d’activité.

C’est précisément ce qu’a découvert l’un de nos clients, une entreprise hybride de média digital et print d’environ cinquante collaborateurs, installée récemment dans de nouveaux bureaux parisiens.

À première vue, la mission semblait classique : remettre à niveau une infrastructure réseau existante.

Dans les faits, le contexte était beaucoup plus exigeant.

Les équipes étaient déjà en production, le matériel actif en place, et aucune interruption d’activité n’était envisageable. Ce type de situation ne se résout pas avec une intervention improvisée. Il exige une méthodologie rigoureuse, pensée pour intervenir sans perturber l’existant.

Le vrai risque n’est pas le réseau, mais l’absence de méthode

Un réseau peut fonctionner au quotidien tout en constituant un risque majeur pour l’entreprise.

Dans la majorité des cas que nous rencontrons, les problèmes ne viennent pas du matériel, mais d’un manque de structuration, de traçabilité et de documentation.

Un réseau non maîtrisé devient rapidement :

- un risque pour la continuité d’activité,

- un frein invisible à la productivité,

- une faille de sécurité potentielle,

- un blocage pour toute évolution future (Wi-Fi, téléphonie, nouveaux usages).

Notre rôle n’est pas simplement de “faire fonctionner” le réseau, mais de le rendre compréhensible, maintenable et évolutif.

Voici la méthode que nous avons appliquée pour transformer une infrastructure chaotique en un réseau fiable, documenté et exploitable, sans interrompre l’activité.

1️⃣ Diagnostiquer sans interrompre l’activité

La première erreur dans ce type de contexte consiste à intervenir de manière intrusive.

Chez Câblage Informatique, nous privilégions une approche non invasive, qui permet d’analyser l’existant sans impacter les utilisateurs.

Notre approche de diagnostic :

- Cartographie des flux réseau à l’aide d’outils passifs

- Analyse visuelle experte de la baie de brassage, sans manipulation initiale

- Entretiens ciblés avec les utilisateurs pour identifier les dysfonctionnements récurrents

- Mesures passives des performances pour objectiver les problèmes

Ce constat chez notre client :

La baie 19’’ avait été déplacée pendant les travaux. Les panneaux de brassage n’étaient plus correctement fixés, les câbles sans logique apparente et aucun plan de numérotation n’existait.

👉 Résultat : près de 30 % des incidents réseau provenaient de cette désorganisation, et non des équipements actifs.

2️⃣ Reprendre la baie de brassage pour la rendre exploitable

Une baie de brassage n’a pas vocation à être esthétique.

Elle doit avant tout être lisible, logique et sécurisée.

Notre méthodologie de remise en conformité :

- Fixation sécurisée de la baie et des panneaux

- Organisation logique des câbles par usage et par zone

- Mise en place d’un plan de numérotation clair et durable

- Séparation des flux (données, téléphonie, équipements spécifiques)

- Remplacement ciblé des cordons non conformes ou dégradés

Impact concret :

Les interventions ont été planifiées sous forme de micro-coupures maîtrisées (moins de 2 minutes par poste).

Les équipes ont continué à travailler sans interruption notable.

👉 Le temps moyen d’identification d’un incident réseau est passé de 45 minutes à moins de 5 minutes.

3️⃣ Auditer et certifier les prises RJ45 : au-delà du simple test

Disposer de prises RJ45 ne garantit en rien la fiabilité du réseau.

La différence entre un test basique et un audit professionnel est déterminante.

Notre processus de certification :

- Test de chaque prise avec des équipements professionnels calibrés

- Mesure des paramètres clés : continuité, atténuation, diaphonie, longueur

- Correction des anomalies (sertissage, câbles endommagés, non-conformité)

- Documentation détaillée de chaque prise

- Étiquetage permanent aligné avec le plan global

Ce que nous avons identifié :

Sur 50 prises installées, 14 présentaient des défauts invisibles mais critiques pour la performance et la stabilité du réseau.

👉 Après intervention, 100 % des prises étaient certifiées conformes à la catégorie de câblage installée.

4️⃣ Déployer un Wi-Fi professionnel adapté aux usages réels

Un Wi-Fi performant ne se résume pas à poser des bornes.

Il doit être pensé comme une extension cohérente du réseau filaire.

Notre approche Wi-Fi :

- Étude de couverture tenant compte de l’environnement réel

- Positionnement stratégique des points d’accès selon les usages

- Configuration avancée (séparation des réseaux, sécurité, performances)

- Intégration fluide avec l’infrastructure filaire existante

- Tests en conditions réelles de charge

Résultats obtenus :

Le matériel Wi-Fi professionnel du client n’était pas encore déployé.

Nous l’avons intégré selon un plan précis et aligné avec les usages de l’entreprise.

👉 La couverture est passée de 40 % à 100 % des espaces, avec une hausse moyenne des débits de 300 % et une chute de 95 % des déconnexions.

5️⃣ Documenter l’infrastructure : le levier souvent négligé

La documentation n’est pas un livrable optionnel.

C’est ce qui transforme une installation technique en actif stratégique.

Notre standard de documentation :

- Plans physiques et logiques du réseau

- Schémas de câblage détaillés

- Inventaire complet des équipements

- Procédures de maintenance courantes

- Journal de traçabilité des interventions

👉 Résultat : le temps de prise en main par un nouveau technicien a été réduit de 70 %.

Un réseau fiable est avant tout un réseau maîtrisé

La différence entre un réseau qui “tient” et un réseau sur lequel une entreprise peut s’appuyer durablement ne tient pas au matériel.

Elle tient à la méthode.

Aujourd’hui, notre client dispose d’un réseau :

- compréhensible,

- maintenable,

- évolutif,

- résilient.

Votre réseau LAN est-il réellement sous contrôle ?

Si vous reconnaissez l’un de ces signaux :

- interventions réseau sources de stress,

- absence de documentation fiable,

- Wi-Fi instable malgré du bon matériel,

- incidents récurrents difficiles à diagnostiquer,

alors votre infrastructure mérite une approche méthodique.

Chez Câblage Informatique, nous accompagnons les entreprises dans la remise sous contrôle de leur réseau LAN, même en environnement occupé.

👉 Planifiez une visite de diagnostic et identifiez les leviers concrets pour sécuriser, structurer et faire évoluer votre infrastructure réseau.

par Rima TAGOUGUI | Sep 18, 2025 | Câblage, déménagement IT

Le déménagement d’une salle serveur représente l’un des défis les plus critiques auxquels peuvent être confrontés les responsables informatiques et les DSI. Cette opération complexe nécessite une orchestration minutieuse où chaque détail compte : une seule erreur peut entraîner des pertes de données irréversibles, des interruptions de service coûteuses ou des violations de conformité réglementaire.

Les statistiques révèlent que 60% des entreprises qui subissent une perte de données majeure ferment définitivement dans les 6 mois, soulignant l’importance cruciale d’une migration informatique parfaitement maîtrisée. Parallèlement, les coûts cachés d’un déménagement mal planifié peuvent représenter jusqu’à 300% du budget initial prévu, selon les retours d’expérience des experts du secteur.

Pour les PME, ces enjeux sontd’autant plus critiques que leurs ressources sont souvent limitées et qu’elles ne peuvent se permettre d’interruptions prolongées de leur activité. Les défis techniques sont multiples : maintenir la continuité des services critiques, préserver l’intégrité des données sensibles, respecter les exigences de conformité (RGPD, certifications sectorielles), et optimiser les performances dans le nouvel environnement.

Nous vous proposons une approche méthodologique complète, basée sur les meilleures pratiques de l’industrie et les retours d’expérience de migrations réussies. Nous détaillerons chaque étape critique, des phases d’audit préalable jusqu’à l’optimisation post-déménagement, en fournissant des outils concrets et des recommandations techniques pour garantir une migration sans interruption de vos infrastructures critiques.

1. Audit préalable et cartographie de l’infrastructure existante

La réussite de votre déménagement salle serveur repose sur une compréhension exhaustive de votre infrastructure actuelle. Cette phase d’audit, souvent négligée par précipitation, constitue pourtant le socle de toute migration réussie. Sans cette cartographie précise, vous naviguez à l’aveugle vers des complications majeures.

Inventaire exhaustif des équipements critiques

Commencez par cataloguer chaque élément physique de votre infrastructure. Cette démarche va bien au-delà d’une simple liste : elle doit inclure les spécifications techniques détaillées, l’état de chaque équipement, et surtout leur niveau de criticité pour vos opérations.

Les serveurs physiques et virtuels nécessitent une attention particulière. Documentez leur configuration matérielle (CPU, RAM, stockage), leur système d’exploitation, les applications hébergées, et leurs interdépendances. N’oubliez pas les serveurs “fantômes” – ces machines que plus personne ne surveille mais qui hébergent parfois des services critiques.

Les baies de stockage doivent être analysées sous l’angle de leur capacité, de leur technologie (SAN, NAS, DAS), de leur niveau de redondance, et de leur âge. Une baie de stockage défaillante pendant la migration peut anéantir des années de données business.

Les équipements réseau (switches, routeurs, firewalls) requièrent une documentation de leur configuration, de leurs VLAN, de leurs règles de sécurité, et de leurs performances actuelles. Selon une étude récente, les erreurs de reconfiguration réseau représentent 40% des incidents lors des migrations datacenter.

Les systèmes de refroidissement et d’alimentation sont souvent sous-estimés. Documentez la capacité de vos onduleurs, leur autonomie réelle, l’état de vos groupes électrogènes, et les spécifications de vos systèmes de climatisation. Ces éléments détermineront les contraintes de votre futur environnement.

Cartographie réseau complète et documentation des interconnexions

La cartographie réseau représente le système nerveux de votre infrastructure. Une erreur ici peut paralyser l’ensemble de vos opérations pendant des jours.

Utilisez des outils de découverte automatisée comme Nmap, Lansweeper, ou des solutions DCIM (Data Center Infrastructure Management) pour identifier tous les équipements connectés. Ces outils révèlent souvent des équipements oubliés ou des connexions non documentées.

Documentez chaque connexion physique : quel port, quel câble, quelle destination. Créez des schémas de câblage détaillés incluant les types de câbles (cuivre, fibre), leurs longueurs, et leur état. Cette documentation sera cruciale pour recréer l’architecture dans le nouveau site.

Identifiez les flux réseau critiques : quelles applications communiquent entre elles, avec quelle fréquence, et avec quels volumes de données. Cette analyse permet d’optimiser la nouvelle architecture et d’anticiper les besoins en bande passante.

Analyse des dépendances applicatives et des flux de données

Cette étape technique cruciale détermine l’ordre de migration et les fenêtres de maintenance nécessaires. Une application métier qui dépend de trois bases de données différentes ne peut pas être migrée isolément.

Cartographiez les dépendances en cascade : l’application A dépend de la base B, qui elle-même s’appuie sur le service C, hébergé sur le serveur D. Ces chaînes de dépendances déterminent votre stratégie de migration et vos points de risque.

Analysez les flux de données sensibles pour assurer leur conformité réglementaire pendant et après la migration. Les données personnelles soumises au RGPD nécessitent des précautions particulières, notamment en termes de chiffrement et de traçabilité.

Évaluation de l’état du matériel et identification des équipements obsolètes

Profitez de cet audit pour faire le tri dans votre parc. Un déménagement coûte cher : pourquoi payer pour déplacer du matériel obsolète ?

Évaluez l’âge de chaque équipement, son état de fonctionnement, et sa pertinence future. Un serveur de 8 ans en fin de garantie représente-t-il un investissement judicieux pour le nouveau site ?

Identifiez les opportunités de consolidation : plusieurs serveurs physiques sous-utilisés peuvent souvent être virtualisés sur une machine plus moderne et plus efficace.

Cette phase d’audit, bien que chronophage, vous fait économiser des semaines de complications ultérieures. Elle transforme votre migration d’un saut dans l’inconnu en une opération maîtrisée et prévisible.

2. Planification stratégique et gestion des risques

Définition des fenêtres de maintenance et calcul des RTO/RPO

La planification temporelle détermine le succès de votre migration informatique. Chaque système critique possède ses propres contraintes de disponibilité, et votre planning doit respecter ces exigences métier.

Calculez précisément vos objectifs de temps de récupération (RTO) et de perte de données acceptable (RPO) pour chaque service. Un système de paie peut tolérer 24h d’arrêt en milieu de mois, mais pas pendant la période de clôture. Votre site e-commerce ne peut se permettre plus de 30 minutes d’indisponibilité sans impact commercial majeur.

Identifiez les fenêtres de maintenance optimales en analysant l’usage de vos systèmes. Les données montrent que les migrations planifiées entre 2h et 6h du matin réduisent de 70% l’impact utilisateur. Cependant, cette fenêtre peut varier selon votre secteur d’activité et votre présence internationale.

Analyse des risques techniques, financiers et opérationnels

Chaque déménagement salle serveur comporte des risques multiples qui doivent être identifiés, quantifiés et mitigés. L’analyse de risque ne consiste pas à dresser une liste exhaustive de catastrophes potentielles, mais à prioriser les actions préventives selon leur impact probable.

Les risques techniques incluent les pannes matérielles, les incompatibilités logicielles, les erreurs de configuration, et les problèmes de performance. Statistiquement, 35% des incidents de migration proviennent d’erreurs humaines lors de la reconfiguration des systèmes.

Les risques financiers englobent les dépassements budgétaires, les coûts cachés, les pénalités contractuelles, et les pertes d’exploitation. Une migration qui s’éternise coûte en moyenne 15 000€ par jour d’arrêt supplémentaire pour une PME de 100 employés.

Les risques opérationnels concernent la disponibilité des équipes, la coordination des prestataires, la communication interne, et la gestion des urgences. La planification doit intégrer les congés, les formations nécessaires, et les plans de continuité.

Budgétisation complète incluant les coûts cachés

Le budget initial ne représente souvent que 60% du coût réel d’une migration informatique. Les coûts cachés surgissent à chaque étape et peuvent exploser votre enveloppe financière.

Les coûts directs incluent le transport spécialisé, la main-d’œuvre technique, la location d’équipements temporaires, et les licences logicielles. Prévoyez 20% de marge sur ces postes pour absorber les imprévus.

Les coûts indirects sont plus insidieux : productivité réduite des équipes, heures supplémentaires, prestations d’urgence, et impact commercial des interruptions. Une heure d’arrêt de votre ERP coûte en moyenne 50 000€ à une entreprise manufacturière.

3. Préparation technique du site de destination

Conformité aux normes datacenter et dimensionnement

Votre nouveau site doit respecter les standards techniques les plus exigeants pour accueillir votre infrastructure critique. La norme TIA-942 définit quatre niveaux de redondance (Tier I à IV), chacun correspondant à des exigences spécifiques de disponibilité.

Un datacenter Tier III garantit 99,982% de disponibilité annuelle, soit moins de 1h36 d’arrêt par an. Cette performance nécessite une redondance N+1 sur tous les composants critiques : alimentation, refroidissement, et connectivité réseau.

Le dimensionnement électrique doit anticiper la croissance future. Calculez la consommation actuelle de vos équipements, ajoutez 30% pour l’évolution à 3 ans, puis appliquez un facteur de sécurité de 1,25. Une sous-estimation énergétique peut compromettre la stabilité de toute votre infrastructure.

Systèmes de refroidissement et validation de l’infrastructure

Le refroidissement représente 40% de la consommation énergétique d’un datacenter. Votre nouveau site doit maintenir une température stable entre 18°C et 27°C, avec une humidité relative de 40% à 60%.

Les systèmes de refroidissement modernes utilisent le free-cooling pour optimiser l’efficacité énergétique. Cette technologie peut réduire de 50% vos coûts de climatisation en exploitant les conditions climatiques extérieures favorables.

Testez la capacité de refroidissement en charge réelle avant la migration. Un test à vide ne révèle pas les points chauds qui apparaissent sous forte charge. Utilisez des sondes de température distribuées pour cartographier précisément les flux d’air chaud et froid.

4. Stratégies de migration et continuité de service

Migration par phases versus migration complète

Le choix entre une migration progressive et un “big bang” dépend de votre tolérance au risque et de vos contraintes opérationnelles. Chaque approche présente des avantages et des inconvénients spécifiques.

La migration par phases réduit les risques en permettant des tests intermédiaires et des ajustements progressifs. Cette approche convient aux infrastructures complexes avec de nombreuses interdépendances. Cependant, elle prolonge la période de transition et maintient une architecture hybride temporaire plus difficile à superviser.

La migration complète minimise la durée de transition et évite les configurations hybrides complexes. Elle nécessite une préparation plus minutieuse et une fenêtre de maintenance plus longue, mais simplifie la gestion post-migration.

Solutions de basculement et réplication

Les solutions de haute disponibilité permettent de maintenir les services critiques pendant la migration. La réplication synchrone garantit une cohérence parfaite des données mais nécessite une latence réseau inférieure à 10ms entre les sites.

La réplication asynchrone tolère des latences plus importantes mais introduit un risque de perte de données en cas d’incident. Le RPO dépend de la fréquence de synchronisation : une réplication toutes les 15 minutes limite la perte potentielle à ce même intervalle.

Les clusters de basculement automatique détectent les pannes et basculent les services en quelques secondes. Cette technologie nécessite une configuration réseau spécifique et des tests réguliers pour garantir son efficacité.

5. Exécution opérationnelle et gestion des incidents

Protocoles d’arrêt et de redémarrage des systèmes

L’ordre d’arrêt et de redémarrage des systèmes suit une logique métier stricte. Les bases de données doivent être fermées proprement avant l’arrêt des serveurs d’applications qui les utilisent. Une séquence incorrecte peut corrompre les données ou prolonger indéfiniment les temps de récupération.

Documentez précisément chaque étape :quel service arrêter, dans quel ordre, avec quelles commandes, et combien de temps attendre entre chaque étape. Cette documentation doit être testée en conditions réelles avant la migration.

Préparez des scripts d’automatisation pour les séquences complexes. L’automatisation réduit les erreurs humaines et accélère les opérations. Cependant, conservez toujours une procédure manuelle de secours en cas de dysfonctionnement des scripts.

Procédures de transport et de manutention sécurisés

Le transport des équipements informatiques nécessite des précautions spécifiques. Les disques durs sont particulièrement sensibles aux chocs et aux vibrations. Utilisez des emballages antistatiques et des mousses de protection adaptées à chaque type d’équipement.

Les serveurs lames doivent être transportés dans leur châssis d’origine pour éviter les problèmes de connectique. Retirez les cartes d’extension amovibles et transportez-les séparément dans des emballages antistatiques.

Documentez l’état de chaque équipement avant le transport avec des photos détaillées. Cette documentation facilite l’identification des dommages éventuels et accélère les procédures d’assurance.

Gestion temps réel des incidents et communication

Mettez en place une cellule de crise avec des responsabilités clairement définies. Le chef de projet coordonne les opérations, le responsable technique supervise les aspects techniques, et le responsable communication gère les échanges avec les utilisateurs et la direction.

Utilisez des outils de communication redondants : téléphones, messagerie instantanée, et radios en cas de panne réseau. La communication doit être proactive : informez régulièrement les parties prenantes de l’avancement, même en l’absence de problème.

Préparez des messages types pour les situations courantes : début de migration, étapes franchies, incidents mineurs, et fin d’opération. Cette préparation évite l’improvisation sous stress et assure une communication cohérente.

6. Conformité réglementaire et aspects juridiques

Respect du RGPD et protection des données personnelles

La migration de données personnelles doit respecter les principes du RGPD : minimisation, exactitude, limitation de la conservation, et sécurité. Chaque transfert de données doit être documenté et justifié par une base légale appropriée.

Chiffrez systématiquement les supports de transport contenant des données personnelles. Utilisez des algorithmes de chiffrement robustes (AES-256 minimum) et gérez les clés de chiffrement selon les meilleures pratiques de sécurité.

Informez les personnes concernées de la migration si elle modifie les conditions de traitement de leurs données. Cette obligation s’applique particulièrement si le nouveau site se trouve dans un pays différent ou utilise des sous-traitants différents.

Conformité sectorielle et gestion des contrats

Certains secteurs imposent des exigences spécifiques : HIPAA pour la santé, PCI-DSS pour le paiement, SOX pour les entreprises cotées. Ces réglementations peuvent imposer des contraintes sur la localisation des données, les procédures de sécurité, ou les délais de conservation.

Révisez tous vos contrats fournisseurs avant la migration. Certaines licences logicielles sont liées à la localisation géographique ou à la configuration matérielle. Un changement de site peut nécessiter une renégociation contractuelle.

Les contrats d’assurance doivent couvrir spécifiquement les risques de migration. L’assurance responsabilité civile professionnelle standard ne couvre pas toujours les dommages liés au transport d’équipements informatiques.

7. Optimisation post-déménagement et retour d’expérience

Monitoring des performances et ajustements techniques

Les premiers jours suivant la migration sont critiques pour détecter les problèmes de performance. Surveillez attentivement les métriques clés : temps de réponse des applications, utilisation des ressources, et taux d’erreur des transactions.

Comparez systématiquement les performances post-migration avec les références pré-migration. Une dégradation de performance peut révéler des problèmes de configuration, de dimensionnement, ou d’optimisation réseau.

Ajustez progressivement les paramètres système pour optimiser les performances dans le nouvel environnement. Les réglages optimaux de l’ancien site ne conviennent pas forcément au nouveau contexte technique.

Analyse des coûts et capitalisation des bonnes pratiques

Analysez précisément les écarts entre budget prévisionnel et coûts réels. Cette analyse révèle les postes sous-estimés et améliore la précision des futurs projets. Les dépassements budgétaires suivent généralement des patterns récurrents qu’il est possible d’anticiper.

Documentez toutes les bonnes pratiques identifiées pendant le projet. Cette capitalisation bénéficie aux futures migrations et améliore la maturité de vos processus. Organisez un retour d’expérience avec toutes les parties prenantes pour identifier les axes d’amélioration.

Mettez à jour vos procédures de disaster recovery en tenant compte de la nouvelle architecture. Les plans de continuité doivent être testés dans le nouvel environnement pour garantir leur efficacité.

Sécurisation de votre infrastructure avec CyberPME

Une fois votre migration réussie, la sécurisation de votre nouvelle infrastructure devient prioritaire. CyberPME accompagne les PME dans la protection de leurs environnements informatiques fraîchement déployés. Nos experts en cybersécurité réalisent des audits de sécurité post-migration, identifient les vulnérabilités potentielles introduites par le changement d’environnement, et mettent en place des mesures de protection adaptées à votre nouvelle architecture. Cette approche garantit que votre investissement dans la migration soit protégé contre les cybermenaces qui évoluent constamment.

Le déménagement d’une salle serveur représente un défi technique majeur, mais une méthodologie rigoureuse transforme ce risque en opportunité d’optimisation. Chaque étape de cette checklist contribue à la réussite globale du projet : de l’audit initial qui révèle les contraintes cachées, jusqu’à l’optimisation post-migration qui pérennise les bénéfices obtenus.

La clé du succès réside dans l’anticipation, la préparation minutieuse, et l’exécution disciplinée de chaque phase. Les entreprises qui suivent cette approche méthodologique transforment leur migration en avantage concurrentiel, avec une infrastructure plus performante, plus sécurisée, et mieux adaptée à leurs enjeux futurs.

Combien de temps faut-il prévoir pour un déménagement de salle serveur ?

La durée d’un déménagement salle serveur varie considérablement selon la complexité de l’infrastructure. Pour une PME avec 10-20 serveurs, comptez 3 à 6 mois de préparation et 1 à 3 jours d’exécution. Les grandes infrastructures nécessitent 6 à 12 mois de planification et peuvent s’étaler sur plusieurs semaines de migration progressive. La phase de préparation représente 80% du temps total du projet, mais elle détermine le succès de l’opération.

Quels sont les coûts cachés les plus fréquents lors d’un déménagement informatique ?

Les coûts cachés représentent souvent 40% du budget initial. Les plus fréquents incluent : les heures supplémentaires non planifiées (15-20% du budget), les prestations d’urgence pour résoudre les incidents (10-15%), les licences logicielles supplémentaires liées au changement de configuration (5-10%), et les coûts de mise en conformité du nouveau site (10-20%). Prévoyez systématiquement une marge de 25% sur votre budget prévisionnel pour absorber ces imprévus.

Comment minimiser les risques de perte de données pendant la migration ?

La stratégie de sauvegarde doit être triple : sauvegarde complète 72h avant la migration, sauvegarde incrémentale 24h avant, et réplication en temps réel pendant le transfert si possible. Utilisez la règle 3-2-1 : 3 copies de vos données critiques, sur 2 supports différents, dont 1 externalisé. Testez impérativement vos sauvegardes avant la migration. Statistiquement, 30% des sauvegardes non testées s’avèrent inutilisables en cas de besoin.

Quelle est la différence entre une migration par phases et un “big bang” ?

La migration par phases divise le transfert en plusieurs étapes, généralement par service ou par criticité. Elle réduit les risques mais prolonge la période de transition (2-6 semaines) et maintient une architecture hybride complexe. Le “big bang” transfère tout simultanément sur 1-3 jours, simplifiant la gestion post-migration mais concentrant tous les risques sur une fenêtre courte. Choisissez les phases pour les infrastructures complexes avec de nombreuses interdépendances, le “big bang” pour les architectures simples avec une forte tolérance au risque.

Comment gérer la conformité RGPD lors du déménagement ?

Le RGPD impose plusieurs obligations : informer les personnes concernées si le traitement change (localisation, sous-traitants), maintenir la sécurité des données pendant le transport (chiffrement obligatoire), documenter tous les transferts dans votre registre de traitements, et s’assurer que les nouveaux sous-traitants respectent vos DPA (Data Processing Agreements). Prévoyez une analyse d’impact (DPIA) si le déménagement modifie significativement les risques pour les personnes concernées.

Quelles sont les normes techniques à respecter pour le nouveau site ?

Le nouveau datacenter doit respecter la norme TIA-942 pour l’infrastructure physique, définissant 4 niveaux de redondance (Tier I à IV). La norme EN 50600 couvre les aspects européens de sécurité et d’efficacité énergétique. Pour l’alimentation, respectez la norme IEC 62040 pour les onduleurs. Le refroidissement doit maintenir 18-27°C avec 40-60% d’humidité relative selon ASHRAE TC9.9. Ces normes garantissent la fiabilité et la performance de votre nouvelle infrastructure.

Comment calculer les besoins en refroidissement du nouveau site ?

Calculez d’abord la charge thermique totale : puissance électrique des serveurs × 1,2 (facteur de sécurité) + éclairage + personnel. Ajoutez 30% pour la croissance future. Un serveur de 500W génère environ 1700 BTU/h de chaleur. Pour une salle avec 20 serveurs similaires, prévoyez une capacité de refroidissement de 44 000 BTU/h minimum. Considérez aussi l’efficacité énergétique : les systèmes modernes avec free-cooling peuvent réduire de 50% vos coûts de climatisation.

par Dioki Technologies | Mar 27, 2025 | Câblage, déménagement IT

L’installation d’un coffret de brassage réseau est une étape clé pour toute entreprise qui souhaite sécuriser, structurer et faire grandir son infrastructure IT. Parce qu’un réseau mal conçu aujourd’hui, c’est une perte de productivité assurée demain.

À travers cette étude de cas, découvrez comment nous avons accompagné Manifest, une entreprise française spécialisée dans la logistique, pour relever ses défis de connectivité et améliorer ses performances réseau.

1. Contexte et défis de l’installation du coffret de brassage réseau

Lorsque notre client, un bureau d’études parisien, a emménagé dans ses nouveaux locaux, son équipe IT s’est retrouvée confrontée à un réseau vieillissant. Interruptions fréquentes, lenteur des transferts, maintenance complexe… tout freinait leurs opérations. Chaque matin, le responsable technique devait relancer manuellement les connexions avant les réunions logistiques.

Les obstacles étaient nombreux :

- bande passante limitée,

- connectivité instable,

- câblage désorganisé.

Il fallait repenser l’infrastructure réseau pour la rendre fiable, performante et évolutive.

2. Notre approche : une solution sur mesure

Pour répondre aux besoins spécifiques de Manifest, nous avons adopté une approche méthodique en trois étapes:

2.1 Analyse et audit initial

Nous avons commencé par un audit complet du réseau existant. Cela nous a permis d’évaluer les points faibles, d’identifier les équipements obsolètes et de cartographier les besoins en connectivité des différents départements. Cette analyse a servi de base pour concevoir une solution sur mesure, adaptée à la fois aux contraintes techniques et aux objectifs de Manifest.

2.2 Planification et choix des équipements

En collaboration avec Manifest, nous avons sélectionné un coffret de brassage réseau robuste, ainsi que des panneaux de brassage et des switchs de dernière génération. Ces équipements ont été choisis pour leur fiabilité, leur compatibilité avec les normes actuelles et leur évolutivité. Nous avons également prévu un cheminement de câbles clair et organisé, pour garantir un entretien facilité à long terme.

2.3 Préparation et organisation des travaux

Pour minimiser l’impact sur les activités de Manifest, nous avons planifié les travaux à des moments stratégiques. Une chronologie précise a été établie pour la migration des équipements, permettant une transition fluide vers la nouvelle infrastructure. Chaque étape a été minutieusement préparée, de l’installation physique du coffret à la configuration logicielle des switchs.

3. Mise en œuvre : un déploiement maîtrisé

3.1 Installation physique du coffret de brassage

Une fois le matériel livré, nous avons procédé à l’installation du coffret dans une salle dédiée. L’emplacement a été choisi pour garantir une ventilation optimale et un accès facile pour la maintenance. Les panneaux de brassage ont été montés avec soin, et les câbles ont été organisés pour éviter les enchevêtrements et faciliter les futures modifications.

3.2 Configuration réseau et sécurisation

Après l’installation physique, nous avons configuré les switchs et les panneaux de brassage selon les besoins spécifiques de Manifest. Cela comprenait la création de VLANs pour isoler les différents départements, l’activation de protocoles de sécurité pour protéger les données sensibles, et la mise en place d’une surveillance proactive pour détecter tout problème potentiel.

3.3 Validation et tests

Avant de finaliser le projet, des tests rigoureux ont été effectués. Nous avons simulé des charges élevées pour vérifier la stabilité du réseau, corrigé les éventuels dysfonctionnements, et fourni à l’équipe de Manifest une documentation claire pour la gestion future de l’infrastructure.

4. Résultats concrets et bénéfices immédiats

Dès la mise en service, Manifest a observé des améliorations significatives :

-

Performance accrue : La bande passante disponible a doublé, permettant aux équipes de travailler sans ralentissements.

-

Stabilité renforcée : Les interruptions réseau ont été réduites de 90 %, offrant une continuité de service précieuse pour leurs opérations logistiques.

-

Maintenance simplifiée : Grâce à un câblage structuré et des équipements bien documentés, les interventions techniques sont désormais rapides et efficaces.

5. Foire aux questions sur les coffrets de brassage réseau

Quel est le prix d’une installation de baie de brassage ?

Le coût d’installation d’une baie de brassage dépend de plusieurs facteurs : la taille et le type de la baie, les équipements à intégrer (panneaux de brassage, switches, routeurs, bandeaux électriques), la complexité du câblage, et bien sûr la main-d’œuvre. En moyenne, les prix peuvent varier entre quelques centaines d’euros pour une petite baie dans un environnement simple, jusqu’à plusieurs milliers d’euros pour des installations plus complexes nécessitant des équipements haut de gamme et un câblage important. Il est conseillé de demander un devis personnalisé en fonction des besoins spécifiques de l’entreprise.

Quelle est la différence entre un switch et un panneau de brassage ?

Un switch est un équipement actif qui connecte plusieurs appareils au réseau, permettant ainsi la communication entre eux. Il joue un rôle essentiel dans la gestion du trafic réseau, en envoyant les données là où elles sont nécessaires.

Un panneau de brassage, en revanche, est un équipement passif. Il sert de point central pour regrouper les câbles réseau, facilitant leur organisation, leur identification et leur gestion. Contrairement au switch, il n’a pas de fonction de routage ou de gestion du trafic : il se contente de relier les câbles aux équipements actifs (switches, routeurs) de manière propre et structurée.

Comment organiser sa baie de brassage ?

Une baie de brassage bien organisée commence par une planification soignée :

1 – Positionner les équipements clés en haut de la baie : switches, routeurs et équipements les plus fréquemment manipulés.

2 – Installer les panneaux de brassage à mi-hauteur : cela facilite l’accès aux câbles et simplifie les interventions de maintenance.

3 – Étiqueter chaque câble et chaque port : un marquage clair permet de repérer rapidement chaque connexion, réduisant ainsi les erreurs et les temps d’intervention.

4 – Utiliser des guides et des attaches pour regrouper les câbles : cela évite l’enchevêtrement, améliore la circulation de l’air et facilite le dépannage.

5 – Prévoir de l’espace pour les extensions futures : une baie trop remplie devient difficile à gérer ; il est donc judicieux de laisser de la place pour ajouter de nouveaux équipements.

Pourquoi installer une baie de brassage ?

Installer une baie de brassage offre plusieurs avantages :

-

Centralisation du câblage : toutes les connexions réseau sont regroupées en un seul endroit, ce qui simplifie la gestion et le dépannage.

-

Meilleure organisation : avec un brassage structuré, il est plus facile de repérer, ajouter ou remplacer des câbles ou des équipements sans perturber l’ensemble du réseau.

-

Amélioration de la performance : en utilisant des câbles de bonne qualité et en les disposant correctement, une baie de brassage peut contribuer à maintenir des performances réseau optimales.

-

Évolutivité : une baie de brassage bien planifiée peut facilement accueillir de nouveaux équipements ou des extensions de câblage, rendant le réseau plus flexible à long terme.

-

Sécurité accrue : avec des portes verrouillables et une meilleure gestion des câbles, une baie de brassage protège les équipements sensibles contre les dommages physiques ou les manipulations accidentelles.

Faites appel à des experts en câblage informatique

L’installation d’un coffret de brassage réseau, comme celle réalisée pour Manifest, montre à quel point une infrastructure réseau bien pensée peut transformer les opérations d’une entreprise. Si vous souhaitez moderniser votre réseau et profiter d’un système fiable et performant, faites appel à nos experts en câblage informatique. Ils sauront vous conseiller et vous accompagner dans la mise en place d’une solution parfaitement adaptée à vos besoins.

Si vous avez un projet de câblage informatique ou souhaitez optimiser votre réseau, contactez-nous au 01 77 627 927. Nos experts sont à votre écoute pour répondre à vos besoins et vous offrir une solution sur mesure.

par Dioki Technologies | Oct 14, 2024 | déménagement IT

Le déménagement d’une salle informatique est un processus complexe qui nécessite une préparation minutieuse, à planifier environ 6 mois à l’avance pour garantir une transition fluide et sécurisée.

Plusieurs étapes clés doivent être respectées afin d’assurer la sécurité des données, l’efficacité du transfert des équipements et la continuité des opérations.

Faire appel à des experts en déménagement informatique est indispensable pour anticiper les obstacles et limiter les interruptions de service.

Dans cet article, nous allons approfondir les étapes essentielles pour un déménagement de salle informatique réussi, en intégrant les meilleures pratiques et un accompagnement expert à chaque phase.

1. Planification et audit initial : Préparer la migration dès 6 mois avant le déménagement

La planification est le pilier central d’un déménagement réussi. Idéalement, la préparation doit commencer six mois avant la date prévue pour permettre une organisation optimale. Voici les points cruciaux à aborder pendant cette période :

Audit des nouveaux locaux

Avant de déplacer vos équipements, il est essentiel d’effectuer un audit technique de vos nouveaux locaux. Cet audit inclut plusieurs aspects :

- Capacité de raccordement internet : Vérifiez que les connexions internet répondent aux besoins de votre infrastructure informatique.

- Câblage et emplacements des serveurs : Assurez-vous que le câblage réseau et les emplacements prévus pour les serveurs sont adéquats.

- Couverture WiFi : Évaluez la qualité de la couverture WiFi dans les nouveaux locaux pour garantir une connectivité optimale à tous les niveaux.

Un audit technique complet vous permettra d’anticiper d’éventuels travaux ou ajustements pour rendre les locaux compatibles avec vos exigences informatiques.

Résiliation du bail et communication interne

En parallèle, examinez les conditions de résiliation de votre bail actuel, ainsi que les coûts associés. De plus, informez vos employés, services RH, représentants du personnel et partenaires externes du déménagement à venir. La communication interne est essentielle pour assurer une organisation fluide et éviter toute confusion. Désignez des référents internes pour relayer les informations clés aux équipes.

Choix et préparation du matériel

Lors d’un déménagement informatique, il est important de décider quels équipements conserver, remplacer ou acheter à neuf. Cette réflexion doit prendre en compte l’état de vos serveurs, matériels de téléphonie et périphériques. Prévoyez également l’achat de petit matériel nécessaire pour le déménagement (emballages antistatiques, étiquettes, etc.).

2. Préparation : Inventaire, devis et anticipation des besoins techniques

Une fois l’audit et la planification initiaux réalisés, il est temps de se concentrer sur les détails pratiques du déménagement.

Inventaire du parc informatique

Établir un inventaire précis de tous vos équipements (serveurs, routeurs, ordinateurs, téléphones, etc.) est indispensable. Cet inventaire permet de suivre chaque équipement lors du transfert et d’éviter les pertes ou erreurs lors de la réinstallation. Cela facilite également la prise de décision concernant les équipements à renouveler.

Sollicitation de devis auprès de prestataires spécialisés

Faites appel à plusieurs prestataires spécialisés dans le déménagement informatique pour obtenir des devis. Ces déménageurs disposent de l’expertise nécessaire pour manipuler du matériel sensible et garantir un transport sécurisé. Assurez-vous que les services proposés incluent le transport sécurisé, la réinstallation des systèmes et des tests de validation.

Anticipation des lignes téléphoniques et accès internet

Une étape souvent négligée est l’anticipation de la mise en place des lignes téléphoniques et de l’accès internet dans les nouveaux locaux. Il est crucial de s’assurer que ces services seront opérationnels dès le jour du déménagement pour éviter toute interruption d’activité.

Planification des travaux dans les nouveaux bureaux

Si des travaux sont nécessaires dans les nouveaux locaux (câblage, installation de bornes WiFi, racks pour serveurs), il est important de les planifier à l’avance pour qu’ils soient terminés avant l’arrivée des équipements.

3. Opération : Le jour J, sécurisation et transfert des équipements

Le jour du déménagement, il est impératif que chaque étape soit exécutée avec précision pour garantir une sécurisation totale des données et un transport sécurisé des équipements.

Sécurisation des données avant le déménagement

Avant toute manipulation d’équipement, une sauvegarde complète des données critiques doit être réalisée. Cette sauvegarde garantit que, même en cas de problème technique, aucune donnée ne sera perdue.

Il est également recommandé d’effectuer une sauvegarde dans le cloud, ce qui offre une redondance supplémentaire et permet une récupération rapide des données si nécessaire.

Conditionnement et transport sécurisé des équipements

Le conditionnement des serveurs, systèmes de stockage et autres matériels sensibles doit être effectué avec des emballages spécialisés pour protéger les composants électroniques contre les chocs et les vibrations.

Le transport doit être réalisé dans des véhicules adaptés, équipés de systèmes de régulation de température et de suspension pour éviter tout risque de dommage.

Réinstallation et tests de validation

Une fois les équipements arrivés à destination, les techniciens procèdent à leur réinstallation selon les schémas de câblage et de connectivité prévus lors de l’audit.

Après la réinstallation, des tests de validation rigoureux sont réalisés pour s’assurer que tous les systèmes fonctionnent correctement.

- Tests de connectivité : Vérifiez que tous les systèmes communiquent correctement et que le réseau est fonctionnel.

- Tests de performance des serveurs : Évaluez la charge des serveurs pour garantir qu’ils supportent bien les demandes.

- Tests de sécurité : Assurez-vous que les systèmes de sécurité et pare-feux sont opérationnels pour protéger vos données.

4. Changements d’adresse et communication externe

N’oubliez pas d’informer vos partenaires et fournisseurs de votre nouvelle adresse. Ce changement doit être communiqué bien avant le déménagement pour que vos opérations restent fluides.

Cette étape est cruciale pour éviter des erreurs de livraison ou des retards administratifs qui pourraient affecter votre entreprise.

Les trois phases stratégiques d’un déménagement informatique

Un déménagement informatique réussi repose sur trois grandes phases stratégiques :

- Audit technique : Analyse des contraintes techniques des nouveaux locaux, y compris le réseau, le câblage et les emplacements de serveurs.

- Préparation : Réalisation de l’inventaire, établissement d’un planning précis, et choix du matériel à conserver ou renouveler.

- Opération : Sécurisation des données, conditionnement, transport sécurisé, et réinstallation avec des tests de validation rigoureux.

En respectant ces trois étapes, vous vous assurez une transition fluide et sans interruption.

Pourquoi faire appel à des spécialistes pour un déménagement informatique ?

Pourquoi faire appel à des spécialistes pour un déménagement informatique ?

Le déménagement informatique est une opération délicate qui ne doit en aucun cas être improvisée. La sécurité des données, la protection des infrastructures critiques et la continuité des services dépendent d’une gestion minutieuse et experte.

Chaque étape, du transfert des serveurs à la réinstallation des systèmes, nécessite des compétences pointues pour éviter des interruptions coûteuses et des pertes de données.

Faire appel à des spécialistes en déménagement informatique garantit que toutes les mesures de sécurité et de conformité sont respectées, que les équipements sont transportés en toute sécurité, et que la reprise des activités se fait sans perturbation. Des professionnels expérimentés peuvent anticiper les défis techniques et logistiques, tout en assurant une gestion fluide des délais et des plannings.

Pourquoi choisir Câblage Informatique pour votre déménagement ?

Câblage Informatique se distingue par son expertise et son adaptabilité pour les projets de déménagement informatique.

Grâce à une équipe de techniciens spécialisés, nous vous accompagnons tout au long du processus, en garantissant un déménagement fluide et sécurisé, sans compromettre la continuité de vos opérations.

- Adaptabilité : Nous comprenons que le déménagement informatique doit souvent se faire en dehors des heures ouvrées pour éviter toute interruption. Nos équipes s’adaptent à vos contraintes et plannings, en proposant des services le week-end ou pendant les jours fériés pour minimiser l’impact sur vos activités.

- Garantie de qualité : Nos services sont couverts par des garanties et des certifications pour vous offrir une assurance totale sur la sécurité et la conformité de vos transferts. Cela signifie que vos équipements et données sont protégés à chaque étape du processus.

Travailler avec Câblage Informatique, c’est choisir un partenaire fiable, capable de s’adapter à vos besoins spécifiques et de fournir une prestation de qualité, même pour les projets les plus complexes.